Hello All

Kemarin serangan DDoS pada DNS Dyn adalah seperti gempa bumi yang terasa di seluruh dunia ketika situs top dan paling banyak dikunjungi di Internet pergi offline untuk beberapa jam. Meskipun tidak jelas siapa yang berada di balik serangan ini para peneliti keamanan menghubungkan Mirai DDoS botnet malware terhadap serangan ini.

Jika Kalian tidak tahu apa Mirai kemudian mari kita bercerita. Ini adalah botnet yang sama yang berada di balik serangan DDoS pada Krebs di blog keamanan dan OVH situs web hosting beberapa minggu lalu. Serangan terhadap situs Krebs adalah 665 Gbps sementara OVH menderita terbesar yang pernah serangan DDoS Internet dari 1 Tbps di mana 145.000 webcam hack digunakan.

Mirai menggunakan Internet of Things (IOT) perangkat seperti router, catatan video digital (DVR), dan Webcam / kamera keamanan, memperbudak sejumlah besar perangkat ini menjadi botnet, yang kemudian digunakan untuk melakukan serangan DDoS.

Kalian mungkin bertanya-tanya mengapa Mirai adalah suatu botnet badass? Ini mungkin ada hubungannya dengan fakta bahwa "Anna_Senpai berbagi kode kepada mereka di depan umum. Ya, pemilik botnet ini baru-baru diterbitkan kode sumbernya secara online dan sejak itu penggunaan Mirai telah terus meningkat - mendatangkan malapetaka global. Para peneliti di Flashpoint telah mengungkapkan bahwa mereka menemukan pola yang sama, taktik, teknik, dan prosedur (TTPs) dalam serangan DDoS kemarin.

- Menggunakan perangkat IOT? Mengubah login default untuk sesuatu yang kuat.

Chris Sullivan, General Manager Intelligence / Analytics di Core Security Inc mengatakan bahwa perangkat IOT yang murah dan tidak memiliki memori yang diperlukan dan kekuatan pemrosesan harus diamankan dengan baik. Ini adalah alasan utama bahwa mereka mudah untuk hack dan digunakan untuk tujuan jahat.

Menurut Chris:

"Pemadaman ini tampaknya telah dihasilkan dari generasi baru dari DDoS volume yang sangat tinggi, atau denial-of-service serangan, yang akan sulit untuk menangani dengan pertahanan yang kebanyakan perusahaan ada di tempat saat ini. Bagian yang menakutkan dari ini tidak bahwa kita akan berjuang dengan serangan-serangan baru untuk beberapa waktu, tetapi bahwa kelemahan mendasar yang membuat mereka bisa sukses dan akan digunakan untuk melancarkan serangan yang lebih serius yang mencuri kartu kredit dan desain senjata, memanipulasi proses seperti transfer dana global yang SWIFT, dan bahkan menghancurkan hal-hal fisik 30.000 PC di Saudi Aramco.

perangkat IOT adalah komputer yang sangat murah yang kita gunakan untuk mengontrol panas, lampu dan monitor bayi di rumah Anda atau memberitahu UPS ketika sebuah truk membutuhkan layanan - beberapa biaya kurang dari $ 1. Tidak seperti PC atau ponsel, perangkat IOT tidak memiliki memori dan pengolahan harus diamankan dengan baik, sehingga mereka mudah terganggu oleh lawan dan itu sangat sulit untuk mendeteksi ketika itu terjadi.

Ini adalah apa yang mendorong serangan volume yang ultra-tinggi DDoS baru seperti yang kita lihat saat ini. botnet IOT ultra-besar diinstruksikan untuk membuat begitu banyak permintaan berlebihan dari target bahwa permintaan yang sah tidak bisa melalui. Tidak ada kerusakan nyata yang dilakukan tetapi layanan ditolak untuk pengguna yang sah. Mungkin Anda tidak bisa mendapatkan ke twitter selama satu jam. Tapi perangkat yang sama juga memiliki akses ke apa yang kita pikir sangat dijamin perusahaan, negara-negara dan jaringan pertahanan. Mereka dapat digunakan untuk memulai serangan pada jaringan-jaringan dari dalam mana semua firewall net-generasi, pencegahan intrusi dan berbasis pengguna alat analisis bahkan tidak akan melihat mereka.

Perusahaan harus bergerak segera untuk mengendalikan situasi ini baik untuk melindungi diri mereka sendiri dan karena, setelah peristiwa profil tinggi baru, itu mungkin diamanatkan oleh undang-undang baru. Apa yang diperlukan sekarang adalah penyebaran sistem yang tidak mencoba untuk mengontrol perangkat IOT melainkan melihat dan belajar bagaimana mereka berperilaku sehingga kita dapat mengidentifikasi aktivitas berbahaya dan mengisolasi mereka bila diperlukan. "

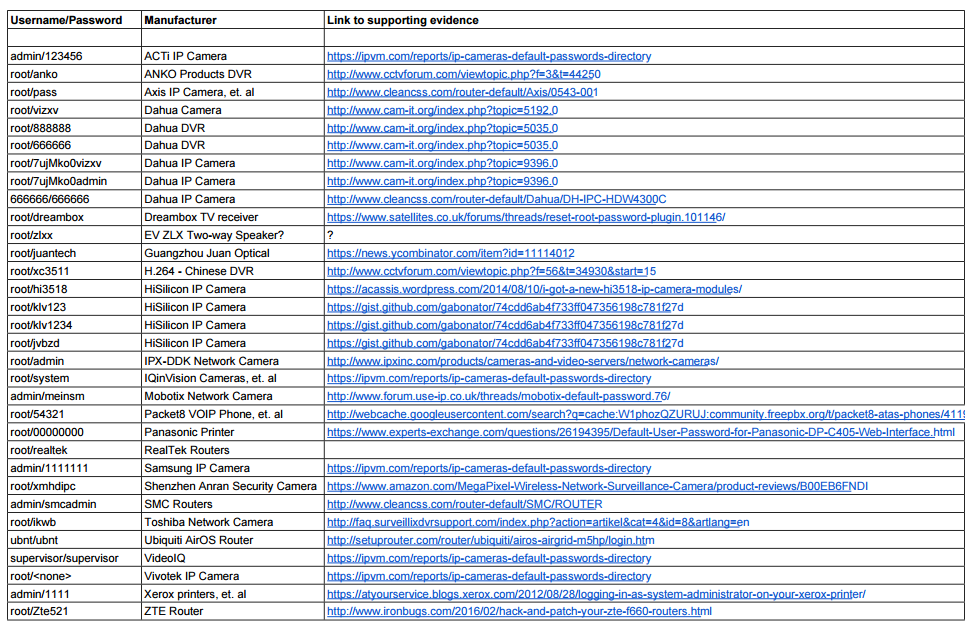

Tidak jelas siapa yang berada di balik serangan besar-besaran ini atau jika serangan ini dihubungkan dengan apa yang kita lihat beberapa minggu yang lalu diarahkan pada OVH dan situs Krebs '. Satu hal yang cukup jelas, meskipun. Seseorang mencoba untuk mengambil Internet turun - dan mereka hampir berhasil. Mari kita semua hanya menunggu serangan berikutnya dan merenungkan jika Internet of Things sebenarnya berubah menjadi botnet dari Hal.mirai-botnet terkait-ke-besar-DDoS-serangan-on-dyn-dns-gifBagaimana serangan DDoS terlihat sepertimirai-botnet terkait-ke-besar-DDoS-serangan-on-dyn-dnsSebuah daftar nama pengguna dan password termasuk dalam kode sumber Mirai.

Berikut Simulasi DDOS terhada DNS Dyn :

Daftar nama pengguna dan password termasuk dalam kode sumber Mirai.

Mari kita lihat apa yang berikutnya dan bagaimana Internet of Things berubah menjadi botnet. Pada saat penerbitan artikel ini, serangan DDoS pada server DYN ini dihentikan dan semua situs dan layanan kami yang kembali online.

[ Semoga Bermanfaat ]

[ Don't Forget For Share ]

[ Don't Forget For Subcribe ]

[ ]

Posting Komentar